Rabu, 15 April 2020

Rabu, 24 Mei 2017

Menjebol Password Wi-Fi Dengan Aircrack

Koneksi Wi-Fi di kampus semakin “langka”, satu persatu koneksi hilang

entah kemana. Dari koneksi Mahasiswa Stikom sampai koneksi Ruang Dosen

hilang tak berbekas. Kadang nongol, tapi gak bisa dipakai untuk

browsing. Iseng-iseng deh gue scan koneksi di sekitar kampus pake

software Kismet bersama teman-teman.

Ternyata ada koneksi baru di kampus, namanya Ayamgoreng. Pertama kali dengar namanya sie emang agak geli :D, abisnya nama Wi-Fi-nya unik banget. Selain itu bandwidth-nya juga besar lho, kalo bisa ditembus pasti bisa “kenyang” bandwidth nie :).

Mulai deh gue bersama teman-teman melakukan penyerangan dengan software-software sebagai berikut :

1. Kismet

Fungsinya untuk melihat paket-paket data yang keluar masuk di sekitar kita. Selain itu juga untuk melihat HotSpot di sekitar.

2. Airodump

Fungsinya untuk melakukan capture paket-paket data, dan menghasilkan satu file hasil capture.

3. Aireplay

Fungsinya untuk melakukan attacking, agar paket data cepat naik. Ini sangat membantu proses pen-capture-an data.

4. Aircrack

Fungsinya untuk mengubah kode-kode file hasil capture dari Airodump menjadi password sebenarnya yang sedang kita cari.

Berikut langkah-langkahnya :

1. Disini gue memakai OS Ubuntu dan gue asumsikan keempat software di atas sudah terinstal di laptop atau PC kalian. Untuk cara instalnya, cari di Mbah Google aja yaw :D.

2. Jalankan software Kismet melalui Terminal dengan hak akses root.

Dari sini, yang perlu kita catat adalah BSSID dan Chanel dari hotpost target.

4. Buka terminal lagi, kali ini kita akan mulai untuk meng-capture paket-paket data. Ketikkan perintah berikut :

Jika belum berhasil, silahkan capture paket hingga tercukupi. Dan jika sudah berhasil akan menemukan password seperti dibawah ini :

Semoga bermanfaat untuk teman-teman semua, dan jangan digunakan untuk tindakan kejahatan. Cukup hanya untuk menambah ilmu dan wawasan saja. Penulis tidak bertanggung jawab atas penyalahgunaan tutorial diatas. Go Open Source!!!

Ternyata ada koneksi baru di kampus, namanya Ayamgoreng. Pertama kali dengar namanya sie emang agak geli :D, abisnya nama Wi-Fi-nya unik banget. Selain itu bandwidth-nya juga besar lho, kalo bisa ditembus pasti bisa “kenyang” bandwidth nie :).

Mulai deh gue bersama teman-teman melakukan penyerangan dengan software-software sebagai berikut :

1. Kismet

Fungsinya untuk melihat paket-paket data yang keluar masuk di sekitar kita. Selain itu juga untuk melihat HotSpot di sekitar.

2. Airodump

Fungsinya untuk melakukan capture paket-paket data, dan menghasilkan satu file hasil capture.

3. Aireplay

Fungsinya untuk melakukan attacking, agar paket data cepat naik. Ini sangat membantu proses pen-capture-an data.

4. Aircrack

Fungsinya untuk mengubah kode-kode file hasil capture dari Airodump menjadi password sebenarnya yang sedang kita cari.

Berikut langkah-langkahnya :

1. Disini gue memakai OS Ubuntu dan gue asumsikan keempat software di atas sudah terinstal di laptop atau PC kalian. Untuk cara instalnya, cari di Mbah Google aja yaw :D.

2. Jalankan software Kismet melalui Terminal dengan hak akses root.

sudo kismet3. Akan muncul beberapa sinyal hotspot yang terdapat di sekitar kita. Pilih salah satunya, untuk memcari BSSID dari hotspot tersebut. Tekan S, lalu tekan B, untuk melihat BSSID.

Dari sini, yang perlu kita catat adalah BSSID dan Chanel dari hotpost target.

4. Buka terminal lagi, kali ini kita akan mulai untuk meng-capture paket-paket data. Ketikkan perintah berikut :

sudo airodump-ng -c [channel] –bssid [nomor bssid] -w [nama file tempat penyimpanan hasil capture] wlan0contoh :

sudo airodump-ng -c 3 –bssid 00:11:22:33:44:55 -w ayamgoreng wlan05. Lihat pergerakan paket data hasil capture. Jika paket data berjalan sangat lambat, kalian dapat menggunakan Aireplay untuk melakukan attacking dengan cara berikut :

sudo aireplay-ng -deauth [besar paket serangan] -a [nomor bssid] wlan0contoh :

sudo aireplay-ng -deauth 1000 -a 00:11:22:33:44:55 wlan06. Tunggu hingga paket mencukupi untuk di-crack. Jika sudah mencapai 10000 paket, mulailah untuk meng-crack hasil capture dengan cara berikut :

sudo aircrack-ng -c 256 [nama file tempat penyimpanan hasil capture]contoh :

sudo aircrack-ng -c 256 ayamgoreng-01.cap

Jika belum berhasil, silahkan capture paket hingga tercukupi. Dan jika sudah berhasil akan menemukan password seperti dibawah ini :

Semoga bermanfaat untuk teman-teman semua, dan jangan digunakan untuk tindakan kejahatan. Cukup hanya untuk menambah ilmu dan wawasan saja. Penulis tidak bertanggung jawab atas penyalahgunaan tutorial diatas. Go Open Source!!!

Kamis, 07 Agustus 2014

Mengenal Filesystem, Dalvik di Android

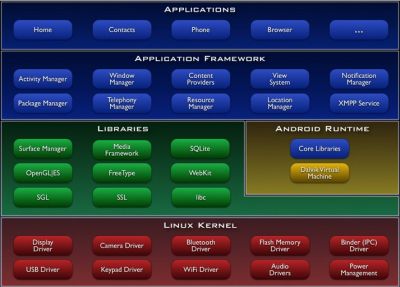

Android

merupakan Sistem Operasi dari Google yang ditujukan untuk perangkat

Mobile seperti Ponsel atau Tab. Android berjalan pada prosesor dengan

arsitektur ARM, MIPS dan pada versi terbaru 4.0 (Ice Cream Sandwitch) Android juga telah mendukung arsitektur x86 dari Intel.

Android berjalan pada kernel Linux dengan menggunakan berbagai macam library. Android ditulis dengan menggunakan bahasa C, Aplikasinya berjalan pada application framework yang dibangun dengan menggunakan Java dengan memanfaatkan Apache Harmony sebagai compatible java library-nya.

Semua aplikasi Android berjalan pada virtual machine yang bernama Dalvik, dimana dalvik inilah yang bertugas untuk melakukan penterjemahan Java Bytecode menjadi Dalvik Dex Code (Dalvik-executable).

Dalvik

Dalvik merupakan virtual machine yang menjadi layer/lapisan antara aplikasi dan sistem operasi. Dimana di dalam file aplikasi yang memiliki ekstensi .apk terdapat beberapa tipe file, diantaranya resource, assets, xml dan dex. Nah file dex ini lah yang asalnya diprogram dengan menggunakan bahasa Java. File dex ini akan dijalankan oleh Dalvik Virtual Machine

untuk melakukan berbagai macam aktifitas, mulai dari menampilkan User

Interface, akses Internet, menjalankan audio, memanggil kamera, dan

sebagainya. Semua akses yang dilakukan oleh aplikasi tersebut harus

melalui Dalvik Virtual Machine terlebih dahulu.

Arsitektur Android

Jadi

boleh kita katakan kalau file dengan ekstensi .dex tersebut adalah file

executable untuk Android, yang bila kita berbicara tentang sistem

operasi windows, maka file .dex sama seperti file .exe pada windows.

Dalvik Cache

File .apk sebenarnya merupakan file arsip dengan format zip

yang dirubah namanya. Seperti Kita ketahui, untuk mengakses

kontent/file yang berada pada file zip, Kita harus melakukan unzip

terlebih dahulu, Hal ini akan menyebabkan waktu untuk mengakses data di dalamnya menjadi lama, karena itu Dalvik memiliki fasilitas untuk melakukan cache, dimana file .dex yang berada dalam .apk tersebut akan di-unzip dan disimpan dalam direktori dalvik-cache yang biasanya berlokasi di "/data/dalvik-cache".

File .apk sebenarnya merupakan file arsip dengan format zip

yang dirubah namanya. Seperti Kita ketahui, untuk mengakses

kontent/file yang berada pada file zip, Kita harus melakukan unzip

terlebih dahulu, Hal ini akan menyebabkan waktu untuk mengakses data di dalamnya menjadi lama, karena itu Dalvik memiliki fasilitas untuk melakukan cache, dimana file .dex yang berada dalam .apk tersebut akan di-unzip dan disimpan dalam direktori dalvik-cache yang biasanya berlokasi di "/data/dalvik-cache".

Proses unzip file .dex

tersebut akan dilakukan ketika user melakukan instalasi aplikasi yang

dimaksud. Sehingga ketika user membuka aplikasi tersebut, sistem tidak

akan mengakses data .dex pada file .apk, tapi akan langsung mengaksesnya

di dalam dalvik-cache.

Filesystem

Android bersandar pada kernel Linux, jadi struktur file yang digunakan juga sama persis

dengan apa yang ada pada linux, tapi mungkin para pengguna Android

tidak menyadarinya. Seperti halnya linux, root directory berada pada

"/", semua filesystem/partisi di mount pada sebuah direktori. Berikut

adalah beberapa filesystem yang umumnya dimiliki dalam sistem operasi

ini:

Android bersandar pada kernel Linux, jadi struktur file yang digunakan juga sama persis

dengan apa yang ada pada linux, tapi mungkin para pengguna Android

tidak menyadarinya. Seperti halnya linux, root directory berada pada

"/", semua filesystem/partisi di mount pada sebuah direktori. Berikut

adalah beberapa filesystem yang umumnya dimiliki dalam sistem operasi

ini:- Root

- System

- Data

- Boot

- SDCard

- SD-Ext

- Dev, Tmp, Proc

Root

Mount Point: /

Device: Linux Kernel, RAM

Layaknya linux, semua filesystem akan berada di dalam Root. Tidak seperti Windows yang memilah-milahnya ke dalam drive. Dalam linux semua device dapat diakses melalui filesystem dan menggunakan sistem stream, baik itu penyimpanan, display, ataupun input dan output device.

System

Mount Point: /system

Device: Internal Memory

Partisi ini berisi file-file system,

dimana file-file sistem operasi Android dan aplikasi-aplikasi bawaannya

disimpan. Partisi system ini selalu disimpan dalam Internal Storage ( storage pada ponsel ), dan tidak dapat diubah isinya kecuali telah dilakukan rooting. Berikut adalah beberapa file-file yang berada pada partisi ini:

- /system/app - Dalam direktori ini terdapat file-file .apk untuk aplikasi system, seperti Phone Dialer, Launcher, IME/Keyboard, Mail, SMS, Settings, dsb.

- /system/frameworks - Dalam direktori ini terdapat file-file frameworks dengan ekstensi .jar yang menyimpan fungsi-fungsi java yang diakses oleh aplikasi android, baik itu aplikasi system atau aplikasi yang diinstall oleh user.

- /system/libs - Direktori ini berisi library-library dan library kernel yang ditulis dengan menggunakan bahasa C (Native), dan memiliki ekstensi .so. Android juga mendukung pembangunan aplikasi dengan menggunakan bahasa C (Native) dengan menggunakan Android NDK (Native Development Kit), dan mendukung library-library C seperti layaknya linux. hanya saja dukungannya lebih minimalis, dimana libc yang digunakan adalah libc bionic yang telah dimodifikasi agar lebih minimalis. Tapi sebenarnya kita masih bisa memanfaatkan Glibc untuk berjalan pada Linux ini, hanya harus dilakukan compile sendiri.

- /system/bin, /system/xbin - Merupakan direktori yang berisi file-file executable berbasis linux, bila .dex akan berjalan pada dalvik-cache, file-file di dalam direktori ini akan berjalan langsung di atas kernel linux. Linux pada Android mendukung perintah-perintah dasar yang biasa digunakan pada shell di linux, seperti ls, mv, cp, cat, df, dsb. Perbedaanya, bila di linux semua perintah tersebut merupakan satu executable tersendiri, sedangkan pada linux semua perintah tersebut dikerjakan oleh satu executable yang bernama busybox.

- /system/etc - Direktori ini berisi file-file konfigurasi system dan konfigurasi driver, mulai dari setting gps, wifi networking, database apn, sampai pengaturan volume untuk audio.

- /system/customize, /system/fonts, /system/media, /system/usr - Semua direktori ini berisi file-file untuk kustomisasi sistem, seperti gambar animasi boot, huruf untuk tampilan, wallpaper, ringtone dan audio bawaan, juga beberapa layout keyboard dan lokalisasi bahasa.

Data

Mount Point: /data

Device: Internal Memory

Berbeda

dengan system. Partisi data ini merupakan partisi untuk menyimpan

data-data yang selalu berubah-ubah. Semua aplikasi yang diinstal oleh

user akan disimpan pada partisi ini. Ketika pengguna melakukan wipe data

( reset to factory ), partisi ini akan dibabad habis (di format),

sehingga data-data aplikasi yang diinstall, kontak, data sms, dan

sebagainya akan hilang. Tapi sistem masih tetap bisa berjalan

dikarenakan wipe data tidak akan menghapus partisi system.

Berikut adalah beberapa direktori yang berada pada partisi data ini:

- /data/app - Berisi file-file .apk dari aplikasi-aplikasi yang diinstall, baik itu dari market atau dari aplikasi yang diinstall secara manual.

- /data/data - Berisi file-file data aplikasi, baik itu aplikasi system ataupun yang diinstall oleh user. Isi direktori ini memuat berbagai macam data yang disimpan oleh aplikasi, seperti save game, database (sqlite), juga file-file assets dan resource dari aplikasi tersebut. Direktori inilah yang biasanya membesar dan bila Kita menginstall banyak aplikasi, maka Low Disk Space biasanya muncul dikarenakan isi direktori ini sudah terlalu besar.

- /data/dalvik-cache - Merupakan tempat penyimpanan file-file .dex untuk dijalankan secara langsung oleh dalvik virtual machine.

Boot

Mount Point: /boot

Device: Internal Memory

Partisi ini memuat Kernel Linux dan merupakan partisi awal yang akan menerima sinyal booting dari device. Kernel inilah yang secara langsung mengakses hardware pada device kita.

SDCard

Mount Point: /sdcard, /mnt/sdcard

Device: MMC / External Storage

Layout: FAT32

Berbeda

dengan partisi-partisi lainnya. Partisi ini adalah area bebas, dimana

kita dapat melakukan perubahan sesuai dengan keiinginan. Kita dapat

menyimpan lagu, foto, dan video di dalamnya, kita juga dapat

menggunakannya untuk penyimpanan backup data, dan dapat juga digunakan

sebagai USB drive.

SD-EXT

Mount Point: /sd-ext

Device: MMC / External Storage

Layout: EXT2, EXT3, EXT4

Merupakan modifikasi yang bisanya dilakukan pada Custom ROM,

dimana bila Internal Memory tidak mencukupi untuk memuat data-data

penting sistem, maka dilakukanlah pem-partisi-an pada memory card kita.

Dimana memory card kita akan dibagi menjadi 2 partisi, partisi pertama

berformat FAT32 yang akan dijadikan sebagai /sdcard, dan partisi kedua berformat EXT(x).

Inilah hebatnya Linux dan Android, dimana device yang memiliki umur yang tua

yang tidak dapat lagi memuat sistem Android yang semakin hari semakin

berukuran besar dan tidak dapat dimuat di dalam Internal Memory yang

memiliki keterbatasan ukuran, dapat tetap mengikuti perkembangan zaman.

SD-EXT ini memanfaatkan fasilitas Symlink

yang didukung oleh Linux, dimana kita dapat melakukan symbolic link (

memetakan ) suatu file atau direktori dari satu partisi menuju partisi

lainnya. Contohnya, kita memiliki direktori /sd-ext/app_s pada SD-EXT, dan lazimnya semua aplikasi sistem disimpan dalam /system/app, maka kita dapat melakukan symlink dari /sd-ext/app_s menuju /system/app, sehingga ketika sistem mengakses file/direktori dari /system/app sistem akan membaca file/direktori itu dari /sd-ext/app_s. Cerdik kan?. Beberapa pengembangan SD-EXT ini telah dilakukan oleh beberapa developer dan custom-ROM chef, seperti app2sd, data2sd ( Lihat di XDA-Developers ).

Dimana mod-mod tersebut memiliki fungsinya masing-masing yang

sebenarnya memiliki tujuan yang sama, yaitu memanipulasi filesystem yang

terbatas agar dapat memanfaatkan penyimpanan data system di dalam External Memory.

Dev,Tmp,Proc

Mount Point: /dev, /tmp, /proc

Device: Linux Kernel, RAM

Direktori-direktori tersebut bukanlah merupakan Storage, tapi merupakan virtual. dimana /dev merupakan direktori yang memuat semua stream hardware, /tmp merupakan penyimpanan temporary pada ram, dan /proc merupakan direktori untuk menyimpan informasi proses yang berjalan.

Seperti

halnya linux pada PC, semua akses aplikasi menuju hardware dapat

dilakukan dengan mengakses stream pada /dev, seperti halnya kita

mengakses file biasa. Kita dapat mengakses framebuffer display secara

langsung pada file /dev/graphics/fb0, atau mengakses input device secara

langsung pada /dev/input. Sistem Android mengakses hardware melalui

/dev ini, dimana /dev ini lah yang diatur oleh Kernel Linux.

Kita

juga dapat mengetahui ID suatu proses dan proses apa saja yang sedang

berjalan pada direktori /proc. dan dapat juga menyimpan file temporary

pada direktori /tmp untuk dilakukan proses selanjutnya.

Hanya saja direktori-direktori ini hanya dapat diakses bila Anda memiliki permission root.

Hal lain yang lebih hebat

Bila kita tahu bahwa Android berjalan pada Linux Kernel, maka mungkin terbesit di pikiran kita, apakah mungkin untuk menjalankan aplikasi-aplikasi linux di dalam Android?.

Tentu saja mungkin, bahkan bisa dibilang bisa. bila

Kita mau melakukan compile pada source code program yang ingin kita

jalankan, maka semuanya mungkin. Beberapa contoh yang telah sukses

diantaranya menjalankan lighttpd+php pada Android ( Webserver di Ponsel Kita? , bukan hayalan ), SSH Server, mc, Atau bahkan X-Server dengan GUI Gnome dan Aplikasi-aplikasinya. Ya silahkan kalian cari di Google...

Apa Benar Mungkin? Ya, Bukan hanya mungkin, Hal ini telah diimplementasikan oleh para developer terutama developer dari XDA-Developers. Walaupun Android hanya mendukung libc minimalis yang mengimplementasikan bionic, tapi GLibc ( Libc lengkap berlisensi GNU ) telah bertebaran di internet dan siap untuk digunakan.

Penutup

Android

merupakan sistem operasi untuk device yang sangat powerful, dimana

kompatibilitasnya sangat tinggi dan yang lebih mengagumkan, kita dapat

melakukan kustomisasi yang tak pernah habis untuk ponsel kita ( hanya perlu kemauan dan keberanian ).

Semoga informasi singkat ini dapat berguna untuk para pengguna Android.

Perintah Terminal Emulator Android

Perintah Terminal Emulator Android merupakan perintah-perintah yang dapat dijalankan pada aplikasi Terminal android anda. Jika anda GNU/Linux user, tentunya bukan hal asing mengenai perintah-perintah Terminal ini.

|

| Terminal Emulator Android |

Pada

kesempatan ini saya hendak berbagi beberapa perintah dasar Terminal

Emulator yang berjalan pada android anda.

Berikut ini, beberapa perintah dasar Terminal Emulator android yang saya

rangkum dari berbagai sumber (sumber saya cantumkan di bawah postingan)

:

- su = super user ; mengaktifkan superuser mode (root). Hal ini ditandai dengan simbol $ sebagai user biasa, dan # sebagai superuser

- cd = Change Directory ; Membuka suatu direktory (folder) tertentu, misalnya cd /system

- ls = List ; Menampilkan isi direktory (folder) tertentu, misalnya ls /sys

- cat = Mencetak (menampilkan) isi suatu file, contohnya cat /proc/cpuinfo

- pm = mengecek hak akses/permission suatu file

- pm install = perintah untuk memasang (install) suatu aplikasi, misalnya pm install etcsession.apk

- cp = Copy ; Menyalin (copy) suatu file, misalnya busybox cp /sys/A /system/

- mv = move ; Memindahkan suatu file, misalnya busybox mv /sys/B /system/

- rm = Remove ; menghapus suatu file, misalnya busybox rm /sys/C /system/

- tar = membuat file yang terkompres seperti winzip, 7zip, winrar dan lainnya. Untuk keterangan lengkap silakan ketik tar /?

- df = Disk Free ; Menampilkan ruang kosong diska (disk) anda

- top = Menampilkan semua proses yang berjalan pada sistem

- uptime = Menampilkan jumlah rentang waktu dari terakhir android anda mati-padam hingga sekarang.

- exit = Perintah untuk keluar dari sesi saat ini. Apabila ada berada dalam mode superuser (root) maka perintah ini akan mengubah anda menjadi user biasa. Jika anda sedang dalam mode user biasa, maka perintah ini akan menutup aplikasi terminal emulato

- ls -l - akan menampilkan semua file NON-HIDDEN dalam direktori sobat saat ini dengan rincian tambahan

- ls -a - akan menampilkan semua file / direktori (termasuk yang tersembunyi) di dalam direktori sobat saat ini

chmod - Change Mode

'mode' yang umum di Android adalah '777 'dan '755', kode numerik ini memiliki arti yang berbeda,Hal ini dapat sedikit membingungkan, saya akan jelaskan sedikit.seperti yang sobat lihat, ada 3 angka seperti contoh berikut: 'chmod 755'Artinya, Angka pertama yaitu '7' merupakan 'USER' alias sobat saya sendiri, angka kedua '5' mewakili group (pengguna yang merupakan dalam kelompok file tsb) dan angka terakhir '5' mewakili orang lain.

Sekarang saya akan memeberikan arti dari angka-angka tersebut:7 Full

6 Read/Write

5 Read/Execute

4 Read Only

3 Write/Execute

2 Write Only

1 Execute

0 NoneJadi, dalam contoh chmod 777 artinya adalah USER, GROUP dan ORANG LAIN memiliki Akses full terhadap suatu file.untuk mengubah hak akses dari suatu file. contoh (apns-conf.xml) cukup ketikchmod 777 /system/etc/apns-conf.xml

Untuk Mengubah hak akses ke dalam semua direktori, gunakan -R (rekursif)chmod 777 -R /system/etc

pwd - Print Working Directory

jika sobat ingin mengetahui direktori saat ini cukup ketik:pwd - kemudian 'enter'

Demikianlah pembahasan sederhana mengenai Perintah Terminal Emulator

Android. Pada kesempatan berikutnya saya akan

berbagi Perintah Terminal Emulator Android sebagai kelanjutan

dari pembahasan ini.

Semoga bermanfaat. Salam Open Source.

*) https://help.ubuntu.com/community/UsingTheTerminal

Title: Perintah Terminal Emulator Android Bagian 1; Written by EtcSession DesktopArt; Rating: 5 dari 5

*) https://help.ubuntu.com/community/UsingTheTerminal

Title: Perintah Terminal Emulator Android Bagian 1; Written by EtcSession DesktopArt; Rating: 5 dari 5

Diposkan oleh

EtcSession DesktopArt

Etc-DesktopArt Updated at: 2:34 AM